网络犯罪分子更新了臭名昭著的 ClickFix 恶意软件,将其伪装成合法的 Windows 更新,诱骗用户在运行窗口中粘贴恶意命令。令人难以置信的是,它利用 PNG 中的像素数据部署信息窃取程序,窃取用户名、密码、加密货币钱包、银行信息、个人信息等。

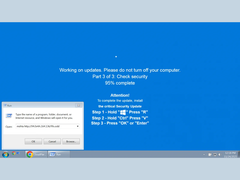

Huntress 网络安全研究人员最近曝光了新的 ClickFix 变种。该恶意软件部署了一个全屏浏览器页面,模仿全屏 Microsoft Windows 更新,页面上有一个进度条和 95% 的 "关键安全更新 "完成状态。

这种恶意软件主要出现在模仿流行网站的假冒成人网站上,通常伪装成广告或年龄验证提示。一旦点击广告、视频或年龄验证提示,就会出现假冒的 Windows 更新闪屏。

然后,恶意软件会指示用户按 Windows 键 + R 打开 "运行",粘贴预先复制的恶意代码,并将管理权限委托给网络犯罪分子。

一旦命令被激活,它就会运行 mshta(微软 HTML 应用程序主机)程序,其 URL 也是攻击载体。然后,预装工具会从十六进制编码的 URL 中获取有效载荷,并运行垃圾 PowerShell 代码,以阻止 Bitdefender 等工具采取行动或检测恶意活动。然后,它部署的代码会解密一个 PNG 文件,提取 shell 指令,并将其注入目标平台上已经运行的进程中。

尽管 PNG 图像看起来无害,但其像素数据中却嵌入了恶意代码,.NET 程序集会对其进行解密。在执行几个附加命令后,它就会部署信息窃取程序,如 Rhadamanthys 或 LummaC2,这些程序会从数据和按键中窃取密码、凭证和以数字方式存储的加密钱包,然后将它们发送到国外服务器。

Huntress 表示,自 10 月初以来,ClickFix 的这一特殊变种就一直在互联网上流传,许多网站和域仍在托管虚假的更新提示,甚至在上述网站上以不同的复杂程度进行部署。

黑客将恶意代码隐藏在看似无害的图片中,或添加大量无用的行,甚至通过混淆手段迷惑一些寻找恶意代码的网络安全专家。Huntress 表示,他们在代码中发现了一些奇怪的东西,比如引用了联合国一次旧会议的内容:"关于第三阶段,我们强烈建议彻底销毁所有武器,否则无法确保持久和平。

到目前为止,ClickFix Windows Update 恶意软件是迄今为止所见过的最巧妙、最邪恶的信息窃取形式之一。建议用户检查域 URL,避免点击广告或直接在设备上运行任何命令,尤其是在无意中为 ClickFix 等复杂的恶意软件提供可乘之机的情况下。

资料来源

» Notebookcheck多媒体笔记本电脑Top 10排名

» Notebookcheck游戏笔记本电脑Top 10排名

» Notebookcheck低价办公/商务笔记本电脑Top 10排名

» Notebookcheck高端办公/商务笔记本电脑Top 10排名

» Notebookcheck工作站笔记本电脑Top 10排名

» Notebookcheck亚笔记本电脑Top 10排名

» Notebookcheck超级本产品Top 10排名

» Notebookcheck变形本产品Top 10排名

» Notebookcheck平板电脑Top 10排名

» Notebookcheck智能手机Top 10排名

» Notebookcheck评测过最出色的笔记本电脑屏幕

» Notebookcheck售价500欧元以下笔记本电脑Top 10排名

» Notebookcheck售价300欧元以下笔记本电脑Top 10排名