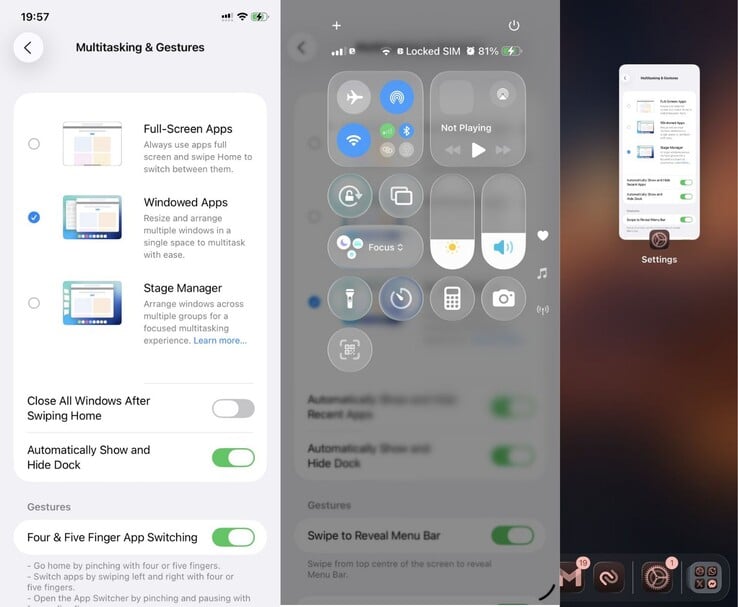

开发者 GeoSn0w 发布了一份关于一个 iOS 漏洞可能允许 iPhone 访问几个 iPad 专属功能包括 "舞台管理器"、浮动应用程序窗口、分视图多任务处理和 iPad 风格 dock。根据该报告,这种行为似乎是通过修改Apple的 MobileGestalt.plist 文件触发的,因为该漏洞影响了 iOS 26.1 上的 itunesstored 和 bookassetd 进程。 iOS 26.1和 iOS 26.2 Beta 1 上的 itunesstored 和 bookassetd 进程。

MobileGestalt 是一个内部文件,Apple ,用于决定设备的硬件和应启用的功能。它存储的加密值会告诉系统设备是否拥有动态岛、Touch ID、麦克风或支持多任务等功能。GeoSn0w 指出,包括 Nugget、Misaka 和 Picasso 在内的许多现有调整工具已经依赖于 MobileGestalt 更改,不过这些工具通常需要越狱级别的访问权限。

这个漏洞让手机可以更改通常不应该更改的文件,包括存储 MobileGestalt 的文件夹,基本上,它可以编辑它不应该编辑的东西。不过,它无法触及只有 iOS 最深层控制的受超级保护的系统文件夹。GeoSn0w 说,旧版本的这个 bug 曾被试图绕过 iCloud 锁的人使用过,但这份报告只是说使用它来翻转功能设置,而不是绕过任何东西。

作为演示的一部分,开发者 Duy Tran(X 上的 @khanhduytran0,前身是 Twitter)分享了一段视频,展示了 iPhone 运行通常只在 iPad 上才能找到的界面元素。这些元素包括窗口应用程序、固定应用程序、叠加应用程序、画中画镜像、iPadOS 底座和舞台管理器控件。根据 GeoSn0w 的说法,这是通过调整某些隐藏设置来实现的,这些设置可使设备 识别为 iPad这样就能启用 iPad 专属功能。

文章称,由于 MobileGestalt 的 "CacheData "部分看起来是乱码,因此开发人员会在另一个系统文件中查找指向设备类型存储位置的加密值。他们使用 Swift 查看文件中需要的部分,然后使用其他开发人员制作的 Python 工具进行修改。GeoSn0w 提到,该漏洞的成功率不稳定,可能需要多次尝试才能重启。

他们无法从手机上更改文件,但仍可以使用自己制作的应用程序读取文件。然后,他们将文件发送到电脑,查看里面的内容。

它适用于运行 iOS 26.1 或 iOS 26.2 测试版 1但报告称,这只是为了解释该 bug 的行为方式,普通用户不应尝试。

免责声明:原文中的系统级修改步骤可能会导致保修失效或影响设备安全。Notebookcheck 分享了相关链接,但不建议用户复制该过程。

» Notebookcheck多媒体笔记本电脑Top 10排名

» Notebookcheck游戏笔记本电脑Top 10排名

» Notebookcheck低价办公/商务笔记本电脑Top 10排名

» Notebookcheck高端办公/商务笔记本电脑Top 10排名

» Notebookcheck工作站笔记本电脑Top 10排名

» Notebookcheck亚笔记本电脑Top 10排名

» Notebookcheck超级本产品Top 10排名

» Notebookcheck变形本产品Top 10排名

» Notebookcheck平板电脑Top 10排名

» Notebookcheck智能手机Top 10排名

» Notebookcheck评测过最出色的笔记本电脑屏幕

» Notebookcheck售价500欧元以下笔记本电脑Top 10排名

» Notebookcheck售价300欧元以下笔记本电脑Top 10排名